Mac: due nuovi malware molto pericolosi

Gli utenti Mac sono il nuovo bersaglio di una nuova e sofisticata campagna di malware che sfrutta gli annunci pubblicitari apparentemente legittimi e dei link per le riunioni online, con lo scopo di sottrarre informazioni sensibili.

Jamf Threat Labs ha diffuso un rapporto che evidenzia due distinte ondate di attacchi malware rivolte agli utenti macOS. Il primo attacco riguarda una nuova versione del noto malware Atomic Stealer, mentre il secondo si concentra su un sofisticato stratagemma che utilizza uno strumento di comunicazione online. In entrambi i casi, l’obiettivo degli aggressori è di appropriarsi di dati riservati, come credenziali di accesso e informazioni contenute nei portafogli di criptovalute.

La trappola di Atomic Stealer e gli annunci sponsorizzati di Arc browser

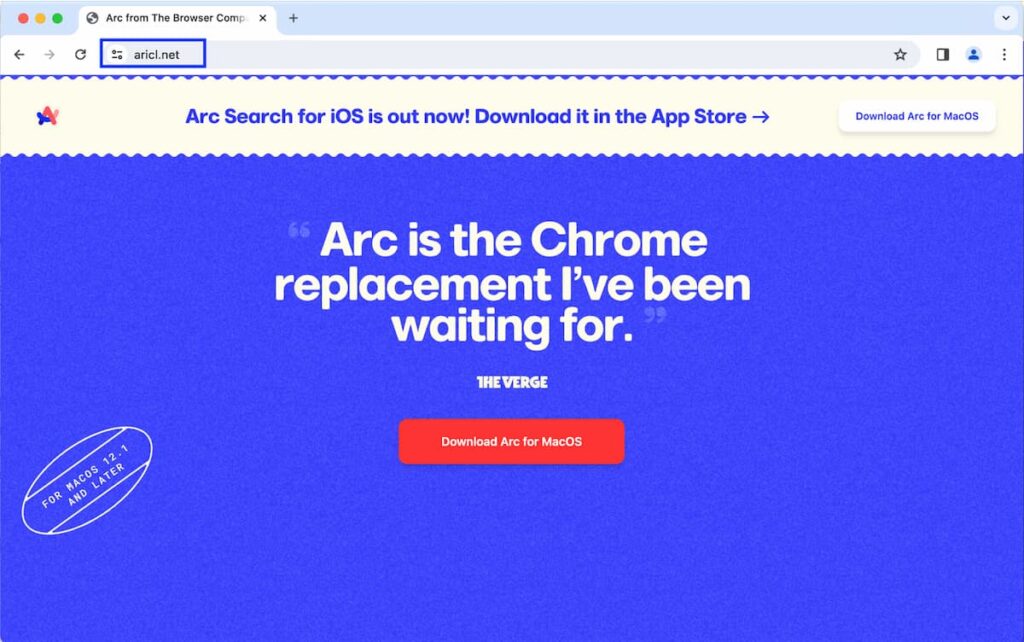

Il malware Atomic Stealer è già noto da almeno un anno e viene diffuso attraverso file immagine disco (.dmg) non autorizzato scaricato dagli utenti. Ma ora viene diffuso anche attraverso dei link sponsorizzati su Google quando si cerca “Arc Browser”, un browser gratuito prodotto da The Browser Company.

L’annuncio sponsorizzato reindirizza l’utente su siti web falsi (aricl o airci dot net) invece che sul sito ufficiale di Arc Browser. Se l’utente tenta di scaricare il software, credendo si tratti del browser reale, gli viene richiesto di eseguire l’installazione in modo da eludere le protezioni di Gatekeeper di macOS, che segnala la presenza di software potenzialmente dannoso da parte di sviluppatori non autenticati. Una volta scaricato il malware, questo chiede all’utente di inserire le credenziali del dispositivo per l’esecuzione dell’app: a questo punto l’utente permette al virus di accedere a tutti i dati salvati nel portachiavi di iCloud. Ad oggi non è chiaro se Google abbia interrotto la distribuzione dell’annuncio pericoloso.

Il malware Meethub

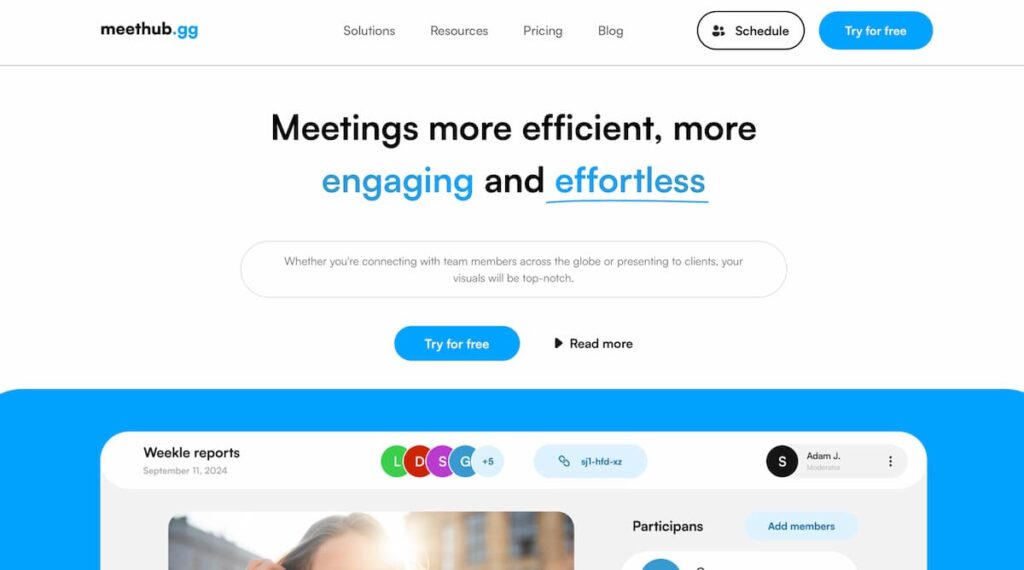

Il rapporto di Jamf Threat Labs elenca inoltre un attacco tramite un software di riunioni online disponibile su meethub dot gg. In questo caso, l’attaccante invita la vittima a utilizzare Meethub, inducendola a scaricare e installare il software con un metodo che bypassa le protezioni di Gatekeeper.

Anche in questo caso, dopo l’installazione, l’utente viene persuaso a inserire la propria password, consentendo così al malware di accedere ai dati del Keychain e alle informazioni dei portafogli criptovalute, che vengono poi inviati ai server degli attaccanti. Nonostante esista un’app Meethub nell’App Store compatibile con iPhone e Mac con chip serie M, Jamf ha rassicurato che, secondo le loro indagini, non ci sono prove che le app Meethub siano nocive.

Come proteggersi dai nuovi attacchi infostealer

La funzione Gatekeeper di Apple è progettata per impedire l’esecuzione di installer di software non certificati. Questo sistema verifica la presenza di un certificato rilasciato da Apple agli sviluppatori, che consente di identificarli e di sapere se sono stati inseriti in blacklist o se il software è stato modificato dopo la distribuzione. Gli utenti possono eludere le avvertenze di Gatekeeper, ma se uno sviluppatore richiede esplicitamente di farlo, dovrebbe essere considerato un campanello d’allarme.

Apple rilascia regolarmente aggiornamenti di sicurezza, quindi è fondamentale installarli prontamente. È sempre consigliabile scaricare il software da fonti fidate, come l’App Store o direttamente dal sito dello sviluppatore.